Welkom op dé site over digitale criminaliteit

De geschiedenis van de digitale criminaliteit

De definitie van computermisdaad

Voordat de geschiedenis van computercriminaliteit aan bod kan komen, is het noodzakelijk vast te stellen wat we precies bedoelen met deze term namelijk: computercriminaliteit omvat alle misdrijven die zijn verwezenlijkt met behulp van specialistische computerkennis, -hardware of -software. De diefstal van een computer is dus geen computercriminaliteit. Een crimineel die zijn gecompliceerde plannen enkel met behulp van een computer en een spreadsheet kon uitwerken, pleegt ook geen computercriminaliteit. Voor het bedienen van een spreadsheet is immers geen specialistische kennis vereist. Maar een scriptkiddie is wel degelijk een computercrimineel. Als hij een virus maakt met behulp van een programma dat hem daarbij helpt, heeft de scriptkiddie zelf niet al te veel kennis nodig. Het virusprogramma echter is een typisch voorbeeld van specialistische software.

Computercriminaliteit en hacking in de twintigste en eenentwintigste eeuw

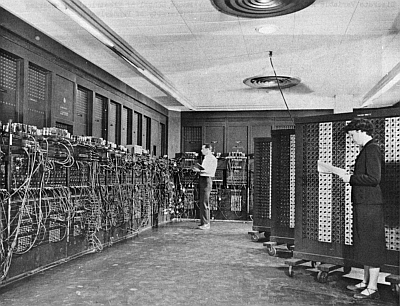

Deze eerste computers werden gebruikt voor uiterst serieuze en hoogst specialistische zaken. Bovendien zou het misbruik van een computer met de complexiteit van ENIAC (zie hieronder) zo veel kennis van een crimineel vergen, dat deze vermoedelijk al op een andere manier rijk was geworden. Hoewel ENIAC naar moderne standaarden bijzonder dom is, was er een klein leger aan programmeurs voor nodig om het ding te voeden met instructies. Het spreekwoordelijke stelen van het goud uit Fort Knox zou vermoedelijk aantrekkelijker zijn geweest dan het verzinnen van een manier om met ENIAC geld te verdienen.

Pas ongeveer twintig jaar na ENIAC waren computers alomtegenwoordig en gebruiksvriendelijk genoeg om misbruik van te kunnen maken. In 1966 vond de eerste computermisdaad plaats die tot een vervolging leidde. Een programmeur die werkte voor een bank in de Amerikaanse stad Minneapolis voegde aan de banksoftware wat extra computercode toe. Dankzij dit staaltje huisvlijt kon de programmeur niet meer rood komen te staan.

Computercriminaliteit richtte zich in de jaren zestig en zeventig vrijwel exclusief op de grote computersystemen van bedrijven en instellingen. Hoewel de eerste massageproduceerde computer voor thuisgebruik in 1975 op de markt kwam, de MITS Altair, zou een doorbraak van de personal computer tot in de jaren tachtig op zich laten wachten. Grote computersystemen waren dus de enige reële doelen voor kwaadwillenden. Het duurde niet lang of juist het massale karakter van deze systemen bleek een kwetsbaarheid. De salamiaanval (salami attack) was geboren.

De salami-aanval is een slimme manier om geld te stelen zonder dat dit (althans in eerste instantie) wordt opgemerkt. Bij de salami-aanval steelt een dief niet één keer een groot bedrag van één persoon of instelling, maar vele duizenden of zelfs miljoenen malen een klein bedrag van verschillende personen. Een salami-aanval kan bijvoorbeeld bestaan uit een computerprogramma dat steeds een paar centen van een bankoverschrijving verwijdert of zelfs fracties van centen, en die stort op de rekening van de crimineel.

Het gevaarlijke aan salami-aanvallen is dat ze uiterst moeilijk te detecteren zijn. In de voorbeelden heeft de gulzigheid van de daders zeker meegespeeld bij hun ontmaskering. Het is daarom bepaald niet uit te sluiten dat slimmere criminelen met meer geduld er nog steeds in slagen hun pensioengat aardig aan te vullen met deze computermisdaad.

Twee rivaliserende groepen, het Legion of Doom (LOD) en Masters of Deception (MOD), houden tussen 1990 en 1992 een flink uit de hand gelopen wedstrijdje ‘wie kan het beste treiteren’. De oorlog begon met het overstappen van de talentvolle hacker Mark Abene van LOD naar MOD. Inbraken (en pogingen daartoe) in elkaars computers, gerommel met telefoonlijnen en nog veel meer digitale pesterijen waren het resultaat. Uiteindelijk grijpen de Amerikaanse autoriteiten in. In 1992 krijgen verschillende hackers, waaronder Abene, gevangenisstraffen opgelegd.

De opkomst van internet maakt het ook voor technisch minder goed onderlegde personen eenvoudig om digitale misdrijven te plegen. Voor het maken van virussen of het plegen van computerkraken komen kant-en-klare programma’s in omloop. Een berucht voorbeeld is het programma Back Orifice, in 1998 uitgebracht door de beroemde hackergroep Cult of the Dead Cow (cDc). Met een minimum aan kennis en een goedgelovig slachtoffer is met Back Orifice (tegenwoordig BO2K geheten en te downloaden op www.bo2k.com) het computer van een slachtoffer volledig over te nemen. De naam van het programma is overigens een nogal ranzige woordspeling op het bij bedrijven populaire programma BackOffice Server van Microsoft. cDc zegt het programma vrij te geven om duidelijk te maken hoe kwetsbaar het Microsoft-besturingssysteem Windows is.

_______________________________

Gemaakt door: Jesper & Jeroen & Rob